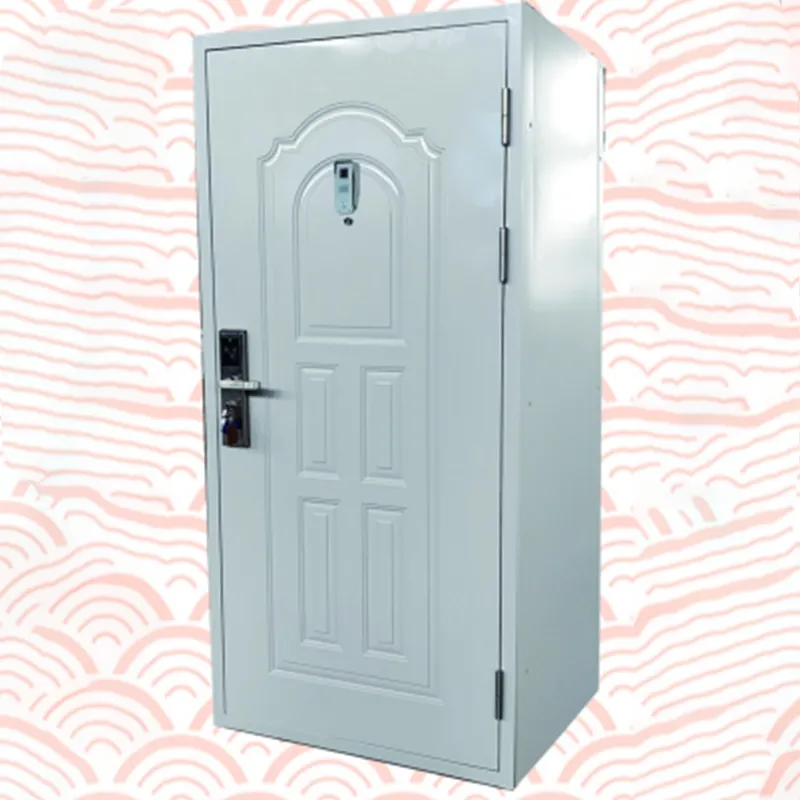

электронная сейфовая ячейка

Когда говорят ?электронная сейфовая ячейка?, многие представляют себе просто металлический бокс с кодовой панелью вместо ключа. На деле, это целый комплекс, где механика, электроника и софт должны работать как часы. И главная ошибка — думать, что надежность определяется только толщиной стали. Чаще проблемы возникают на стыке: где привод встречается с засовом, где сигнал от контроллера доходит до исполнительного механизма, где софт обрабатывает команду клиента. Именно эти узлы показывают, был ли производитель просто сборщиком или инженером, который продумал цикл целиком.

От чертежа до корпуса: где кроется запас прочности

Здесь нельзя экономить на качестве металла и точности обработки. Видел ячейки, где люфт дверцы был в пару миллиметров — казалось бы, ерунда. Но при ежедневной нагрузке этот люфт за год-два приводил к перекосу и отказу запирающего ригеля. Корпус должен быть монолитом. Компании, которые имеют свое серьезное производство, тут в выигрыше. Например, OOO Хайчэн Хунъянь Коммуникационное Оборудование (сайт https://www.cn-hongyan.ru) располагает парком в 56 единиц металлообрабатывающего оборудования, включая ЧПУ. Это не просто цифра в рекламе. Когда детали корпуса и механизма гнут на одноголовочном гидравлическом трубогибе и режут лазером с программным управлением, геометрия получается идеальной. А это основа для долгой работы всей системы.

Покраска и сушка на конвейерной линии — это тоже про долговечность, а не только про внешний вид. Влажная уборка, перепады температур в помещении, случайные удары — покрытие должно держаться. Кустарно окрашенная панель через полгода начнет шелушиться на углах, влага попадет на металл, и появятся очаги коррозии. Это вопрос культуры производства, которую не заменишь постобработкой.

Поэтому, оценивая предложение на рынке, всегда смотрю не только на финальный продукт, но и на возможности завода-изготовителя. Наличие мощного технического потенциала и высокой производственно-обрабатывающей способности, как у упомянутой компании, говорит о том, что они контролируют процесс от листа металла до сборки. Это снижает риски появления ?косяков? на стыке компонентов от разных субпоставщиков.

?Мозги? ячейки: контроллер, связь и уязвимости

Сердце электронной ячейки — ее контроллер. И здесь выбор часто стоит между готовыми модулями и собственными разработками. Готовые модули дешевле и быстрее в интеграции, но они — черный ящик. Если в их прошивке есть баг, проявляющийся раз в тысячу срабатываний, ты ничего не можешь сделать, кроме как ждать обновления от вендора, которого может уже не быть.

Собственная разработка дает контроль. Можно заложить специфичные сценарии: например, алгоритм распознавания попыток подбора кода с временной блокировкой, или особый протокол обмена с центральным сервером. Но это требует серьезной команды embedded-разработчиков и тестировщиков. Не все производители корпусов готовы в это вкладываться. Часто электронная начинка — это самый слабый звенo в цепочке.

Еще один критичный момент — способ связи. Проводной Ethernet надежен, но сложен в монтаже в уже готовом помещении. Wi-Fi удобен, но подвержен помехам и требует безупречной настройки сетевой безопасности. GSM-модуль — это зависимость от оператора и SIM-карты. В одном из наших проектов для удаленного офиса выбрали Wi-Fi. И столкнулись с тем, что при перезагрузке корпоративного роутера некоторые ячейки ?терялись? в сети и не могли переподключиться автоматически. Пришлось лезть к каждой и перезагружать вручную. Ошибка была в прошивке сетевого модуля — он не умел корректно восстанавливать соединение при обрыве. Мелочь, которая стоила репутации.

Интерфейс пользователя: между простотой и безопасностью

Панель управления — это лицо системы для клиента. Кнопки, сенсор, сканер карт или биометрия? У каждого варианта свои подводные камни. Сенсорные панели выглядят современно, но в условиях низких температур или при загрязнении могут ?глючить?. Механические кнопки надежнее, но их износ выше. Биометрия (отпечаток) — кажется вершиной, но требует безупречно чистого сканера и продуманной процедуры на случай, если палец поврежден.

Самое важное — логика работы. Сколько шагов должен пройти пользователь, чтобы открыть ячейку? Мы однажды сделали слишком ?защищенную? схему: ввод номера договора -> ввод пин-кода -> подтверждение по SMS. В теории — безопасно. На практике — клиенты в панике, когда забывали телефон в машине или не ловила сеть в подвальном помещении. Пришлось упрощать, вводя резервные методы доступа через оператора. Безопасность не должна превращаться в препятствие для легитимного пользования.

Обратная связь — тоже часть интерфейса. Звуковой сигнал, световая индикация. Зеленый — открыто, красный — ошибка, желтый — ожидание. Кажется очевидным? Но были случаи, когда для дальтоников красный и зеленый были неотличимы. Добавили еще и пиктограммы. Мелочь, но она показывает, думал ли производитель о реальных сценариях использования.

Интеграция в экосистему: не быть островом

Отдельно стоящая электронная сейфовая ячейка — это уже архаика. Сегодня она должна быть частью системы: интегрироваться с CRM банка или арендодателя, с системой контроля доступа в помещение, с биллингом для автоматической пролонгации аренды. Здесь открывается поле для проблем с API.

Производители часто предоставляют закрытый или плохо документированный протокол. Интеграторам приходится reverse engineering делать, что чревато ошибками и нестабильной работой. Идеальный вариант — когда производитель сам предлагает готовые модули интеграции для популярных платформ или, как минимум, открытый и стабильный API. Это показатель зрелости продукта.

В одном проекте для логистического комплекса нам нужно было, чтобы ячейка автоматически открывалась курьеру после сканирования им штрих-кода накладной в их внутреннем приложении. Оказалось, что контроллер ячеек от нашего поставщика мог принимать команды только по своему специфичному двоичному протоколу через COM-порт. Пришлось писать промежуточный шлюз-конвертер, который стал еще одной точкой потенциального отказа. Сейчас бы мы настаивали на поставщике, чье оборудование ?умеет говорить? по современным сетевым протоколам.

Обслуживание и отказоустойчивость: что происходит, когда все ломается

Любая техника ломается. Вопрос в том, как быстро и с какими последствиями. Аварийное открытие — обязательная функция. Но как оно реализовано? Есть ли физический байпас, тот самый механический ключ для службы безопасности? Или только доступ через супер-админ-пароль в софте? А если контроллер ?завис? и не принимает пароль?

Мы закладывали схему с дублированием: основной контроллер + простейший резервный модуль на базе реле, который мог получить сигнал от отдельной кнопки аварийного открытия в служебном помещении. Это усложняло и удорожало конструкцию, но заказчик банковского сектора настаивал. И был прав. Однажды сбой в обновлении ПО основного контроллера вывел из строя всю сеть ячеек. Резервная схема спасла ситуацию, позволив клиентам получить доступ к своим ценностям без паники и вызова аварийных служб для взлома.

Диагностика — тоже часть обслуживания. Хорошая система должна уметь сама сообщать о проблемах: ?ослаблена пружина в ячейке A12?, ?износ контактов считывателя карт в блоке 3?, ?падение напряжения в цепи привода?. Это не просто мониторинг, это прогнозная аналитика, которая позволяет проводить техобслуживание до того, как случится поломка. Реализовать такое сложно, это требует датчиков и сложной логики в контроллере. Но компании, которые идут этим путем, продают не железо, а сервис и надежность.

Итог: на что смотреть по-настоящему

Так что, выбирая или проектируя систему с электронными сейфовыми ячейками, нужно смотреть вглубь. Не на толщину стали (хотя и на нее тоже), а на то, как соединены компоненты в единый организм. На культуру производства, которая гарантирует качество каждой детали, будь то корпус с конвейерной линии покраски или плата контроллера. На гибкость и открытость программной части. На продуманность сценариев отказа и обслуживания.

Это не товар, который можно просто купить по каталогу. Это инфраструктурное решение, которое будет работать годами. И его надежность определяется самым слабым звеном в цепочке ?металл — механика — электроника — софт — интеграция?. Опыт, часто горький, и учит обращать внимание именно на эти стыки. В конце концов, клиенту все равно, что внутри. Ему важно, чтобы ячейка открывалась тогда, когда нужно, и надежно хранила его ценности в остальное время. А обеспечить это — уже наша, инженеров и производителей, задача.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продуктыСвязанный поиск

Связанный поиск- Конвейер ленточный телескопический

- Ленточный конвейер от производителя

- Большегрузная багажно-почтовая телега

- Наклонный телескопический ленточный конвейер

- Ленточный конвейер горизонтального типа

- Логистическая тележка

- Телескопический конвейер с выдвижной секцией

- Умный сортировочный стеллаж

- металлический шкаф для документов

- Четырехсекционный ленточный конвейер